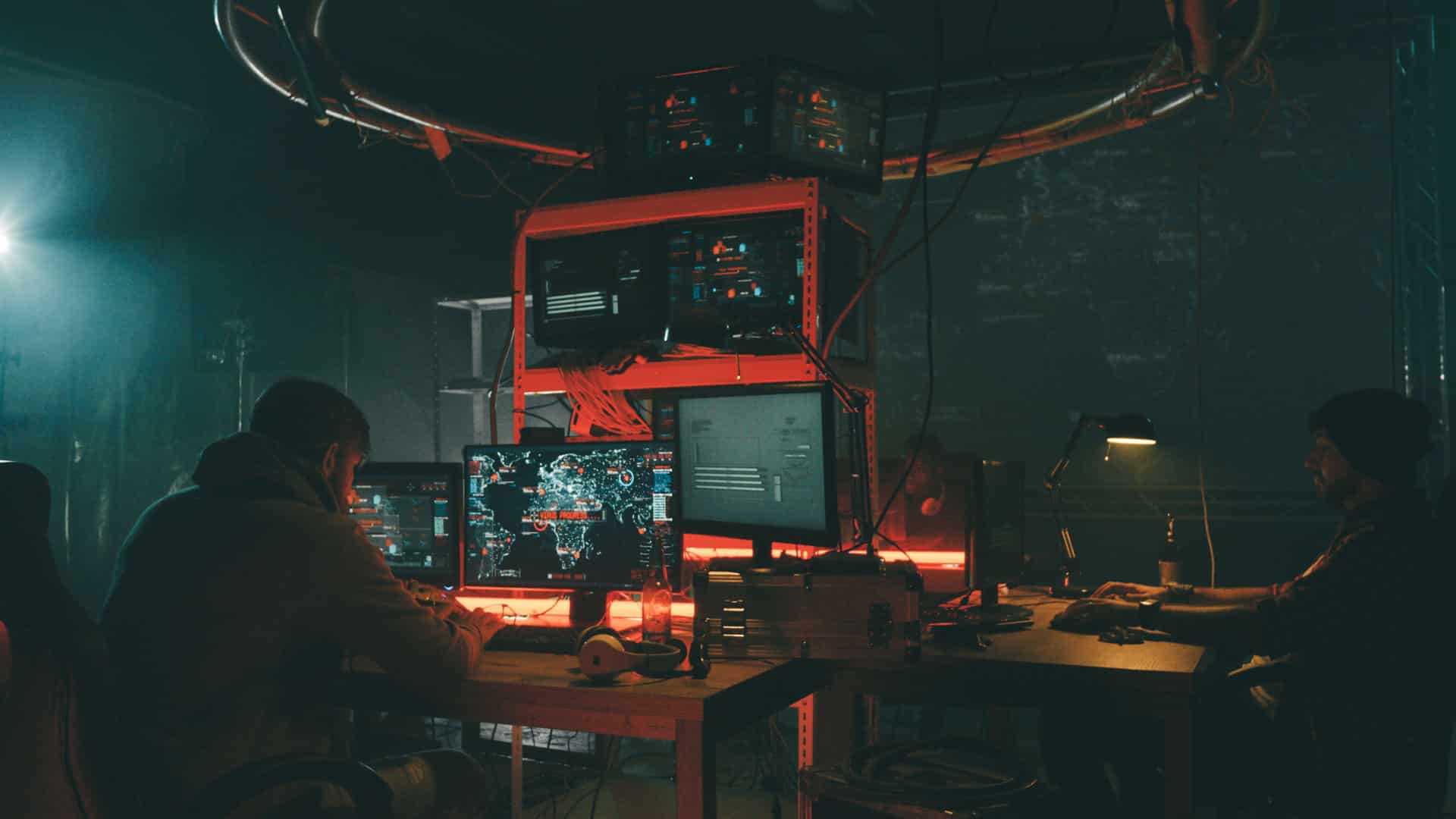

Penetrationstest

Vår penetrationstesttjänst innebär detaljerade och kontrollerade simuleringar utförda av våra cybersäkerhetsspecialister för att identifiera sårbarheter i era system. Syftet är att ge er djupgående insikter och strategier som hjälper er att stärka ert försvar och hantera cyberrisker mer effektivt.