Endpoint Detection and Response (EDR)

Vad är EDR?

Endpoint Detection and Response (EDR) är en säkerhetslösning som kontinuerligt övervakar slutanvändarenheter, som arbetsstationer, bärbara datorer och mobiltelefoner, men också servrar för att upptäcka och svara på cyberhot.

Så här fungerar det:

- Övervakning: EDR-lösningar registrerar aktiviteter och händelser som sker på enheter och ger säkerhetsteam insynen de behöver för att upptäcka incidenter.

- Detektion: EDR använder olika dataanalystekniker för att upptäcka misstänkt systembeteende. Den kan identifiera hot och avgöra vilken typ av hot det är.

- Respons: När ett hot har upptäckts ger EDR förslag på åtgärder för att hantera de drabbade systemen. Den kan begränsa hotet, hindra det från att sprida sig och återställa den skada som uppstått.

- Threat Hunting: EDR möjliggör proaktivt försvar. Threat hunters arbetar med att spåra, undersöka och ge råd kring hotaktivitet i miljön.

En EDR-lösning övervakar ständigt dina digitala enheter för att upptäcka och svara på potentiella hot. Det är en avgörande aspekt av moderna cybersäkerhetsstrategier och hjälper till att skydda din organisations information och system från cyberhot.

Mitt antivirussystem är modernt och uppdaterat, räcker det?

Traditionella antiviruslösningar fokuserar på filbaserade hot och signaturer. EDR-lösningar är mer heltäckande och fokuserar på enhetens–beteende för att hitta hot och skadliga aktiviteter.

Övervakning

EDR-agenten övervakar kontinuerligt enheten och rapporterar när mönster i systemet eller användarbeteende verkar vara skadliga. I kombination med en antimalware-motor sker övervakningen genom att skanna filer och minne på enheten. När det kommer in en varning skickas det till ett backend-system. Det finns både lokala och molnbaserade EDR-lösningar på marknaden idag, så beroende på vad ditt företag behöver finns det en produkt som passar.

Detektion

Det som skiljer EDR från ett traditionellt antivirus är dess möjlighet att upptäcka hot med hjälp av sofistikerade algoritmer, maskininlärning och integration med threat intelligence-flöden. Detektionsmotorn kan upptäcka oregelbundet och ovanligt beteende hos enheten även om de filer som används inte är skadliga. När skadliga aktiviteter identifieras skickas en detektionsvarning så att en hotanalytiker kan undersöka och vidta åtgärder.

Respons

En av de viktigaste funktionerna i en EDR-agent är dess responsförmåga. Dessa möjliggör för en hotanalytiker att isolera eller sätta en enhet i karantän för att stoppa en infektion eller attack från att spridas. Isolering innebär i praktiken att nätverkskabeln ”kopplas ur” eller att Wi-Fi blockeras, samtidigt som åtkomst från backend-systemet till enheten behålls för övervakning.

Threat Hunting

Threat hunting är en iterativ process för att proaktivt söka efter och identifiera svagheter i systemet eller i enhetens beteende. Metoden kombinerar digital forensik med incident response-taktiker för att hitta möjliga insteg för angripare eller avslöja tidigare okända cyberhot i organisationen. Threat hunters utgår ifrån att angriparen redan finns inne i systemet och fokuserar på att hitta ovanligt beteende innan skadliga aktiviteter sker. Det primära målet är att identifiera en möjlig attackvektor och neutralisera den innan angriparen utnyttjar den.

Vad är skillnaden på EDR, XDR och MDR?

EDR (Endpoint Detection and Response) är grunden. Det är tekniken som sitter på datorer och servrar och ser vad som händer i detalj. Processer som startar, filer som ändras, beteenden som avviker. Den kan både upptäcka hot och stoppa dem direkt på enheten.

Det är inte säkert att hoten bara rör sig på en endpoint, vilket kan innebära problem. Hoten kan också röra sig mellan användare, nätverk, molntjänster och identiteter.

Det är här XDR (Extended Detection and Response) kommer in.

Istället för att bara titta på endpoints samlar XDR in och korrelerar data från flera lager. Endpoint, nätverk, e-post, identitet, moln. Poängen är att förstå hela attackkedjan, inte bara en enskild händelse.

Man kan förenkla det så här:

- EDR = insyn i enskilda enheter

- XDR = bredare insyn över hela miljön, med kopplingar mellan händelser

Men teknik räcker inte heller hela vägen.

Oavsett om du har EDR eller XDR kommer du få larm som måste förstås, prioriteras och hanteras. Det är här SOC (Security Operations Center) kommer in. Ett SOC är teamet och processen som analyserar signalerna, utreder incidenter och fattar beslut om åtgärder.

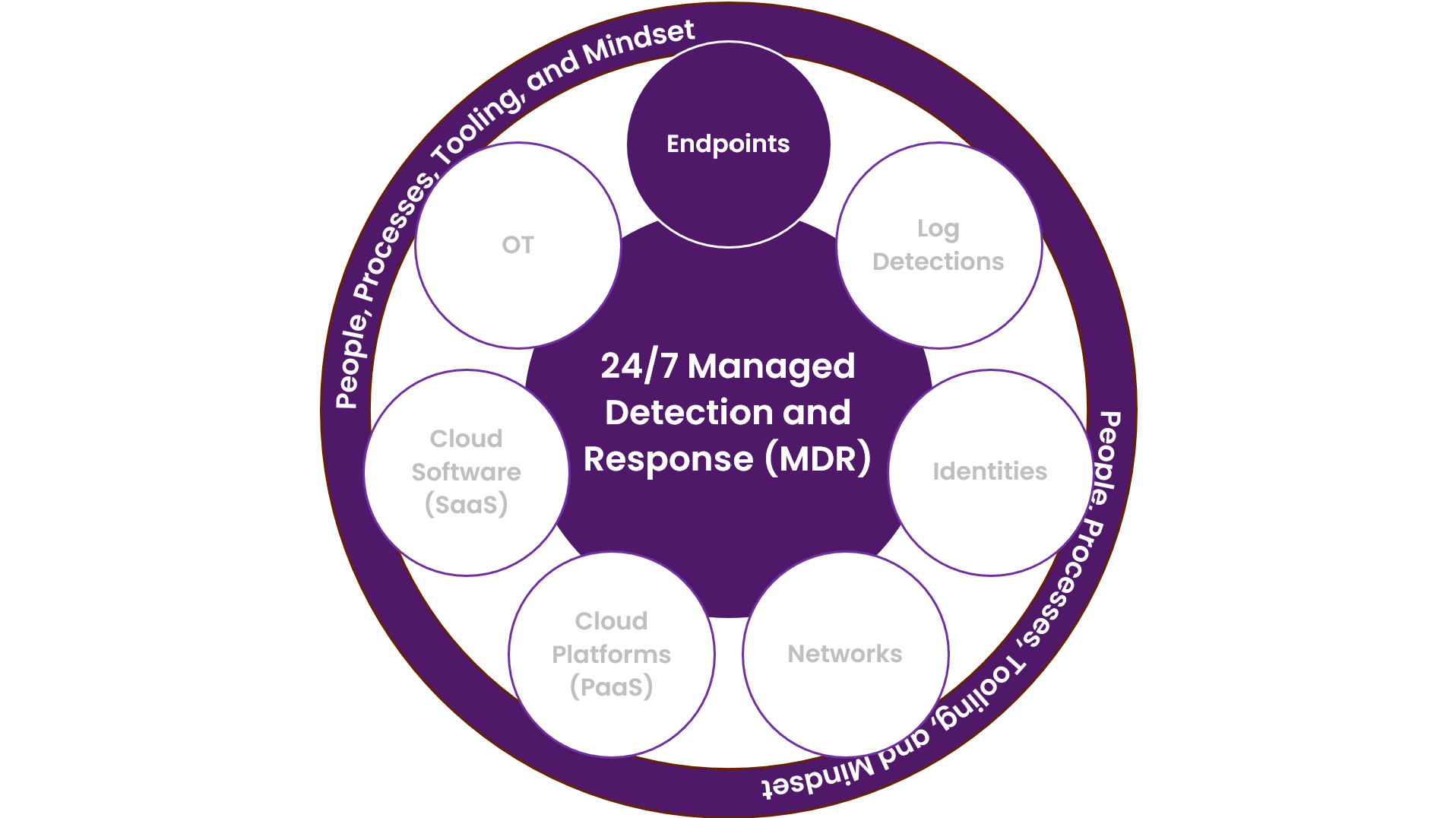

Och om man inte har möjlighet att bygga detta själv, då finns MDR (Managed Detection and Response).

MDR är i praktiken en tjänst där någon annan tar hand om hela eller delar av detta åt dig. De använder ofta EDR eller XDR som teknisk bas, men det som verkligen levereras är analysen, övervakningen och responsen. Dygnet runt.

Läs med om Managed Detection & Response hos Truesec.

FAQ

EDR står för Endpoint Detection and Response. Det är en cybersäkerhetsteknologi som kontinuerligt övervakar och svarar på hot på enheter, såsom bärbara datorer, arbetsstationer, servrar och mobiltelefoner.

EDR är viktigt eftersom det ger hotdetektion i realtid, vilket möjliggör snabba åtgärder och begränsning av cyberhot.

Till skillnad från traditionella antivirus, som förlitar sig på kända signaturer, övervakar EDR enhetens–beteende för att upptäcka avvikelser och potentiella hot.

En bra EDR-lösning bör inkludera funktioner som övervakning i realtid, hotdetektion, förmåga till incidentrespons, möjligheten att skapa egna detektionsmönster samt integration med threat intelligence-flöden.

Implementeringen av EDR kan vara utmanande på grund av faktorer som systemkompatibilitet, behov av kompetent personal och potentiella integritetsfrågor.