SIEM (Security Information and Event Management)

Vad är SIEM?

Under de senaste åren har SIEM utvecklats från att främst fungera som ett verktyg för logghantering till att bli en avancerad plattform för säkerhetsinformation och händelsehantering. Idag erbjuder moderna SIEM-lösningar avancerad analys av användare och entiteter och kan dra nytta av AI för att förbättra detektionen. Det är därför naturligt att SIEM har blivit en central komponent för många säkerhetschefer och CISO:er globalt.

SIEM-system skiljer sig åt mellan olika leverantörer, men de används generellt för att stödja fyra centrala användningsområden:

- Data som används för att upptäcka intrång och dataläckor (detta är ofta huvudfokus i MDR-tjänster)

- Loggar som används för forensiska utredningar (t.ex. vid misstänkt datastöld, bedrägeri, arbetsrättsliga tvister eller incidentutredningar)

- Loggdata som används inom IT-drift och utveckling för kontinuerlig förbättring av system och tjänster

- Data och rapportering som används för revision och regelefterlevnad, för att säkerställa att organisationen uppfyller lagkrav, policys och kundkrav

Hur SIEM används i praktiken

Många säkerhetsorganisationer använder SIEM för att möjliggöra detektion och hantering av attacker i realtid, ofta dygnet runt, via ett Security Operations Center (SOC).

För ett SOC är därför de primära användningsområdena av en SIEM-lösning typiskt möjligheter kopplade till detektion, respons och stödjande av förebyggande åtgärder.

Samtidigt är SIEM ett mycket värdefullt verktyg även för:

- Incidenthantering (IR)

- Forensiska analyser

- Kvalitetsövervakning och felsökning

- Revision och compliance

Log Detection vs. SIEM vs. SOAR – vad är skillnaden?

Loggbaserad detektion, SIEM och SOAR är alla viktiga delar av en modern säkerhetsstrategi, men de fyller olika funktioner och kompletterar varandra.

Log Detection

Loggbaserad detektion innebär att identifiera och analysera loggfiler för att upptäcka säkerhetshot.

SIEM-system är ett av de vanligaste verktyget för detta, eftersom de är designade för att samla in och analysera säkerhetsdata i stor skala. Äldre tekniker, som syslog, har använts historiskt, men är inte utvecklade specifikt för säkerhetsdetektion. Därför saknar de många av de funktioner som krävs för att effektivt identifiera avancerade hot, något som moderna SIEM-lösningar hanterar bättre.

SIEM (Security Information and Event Management)

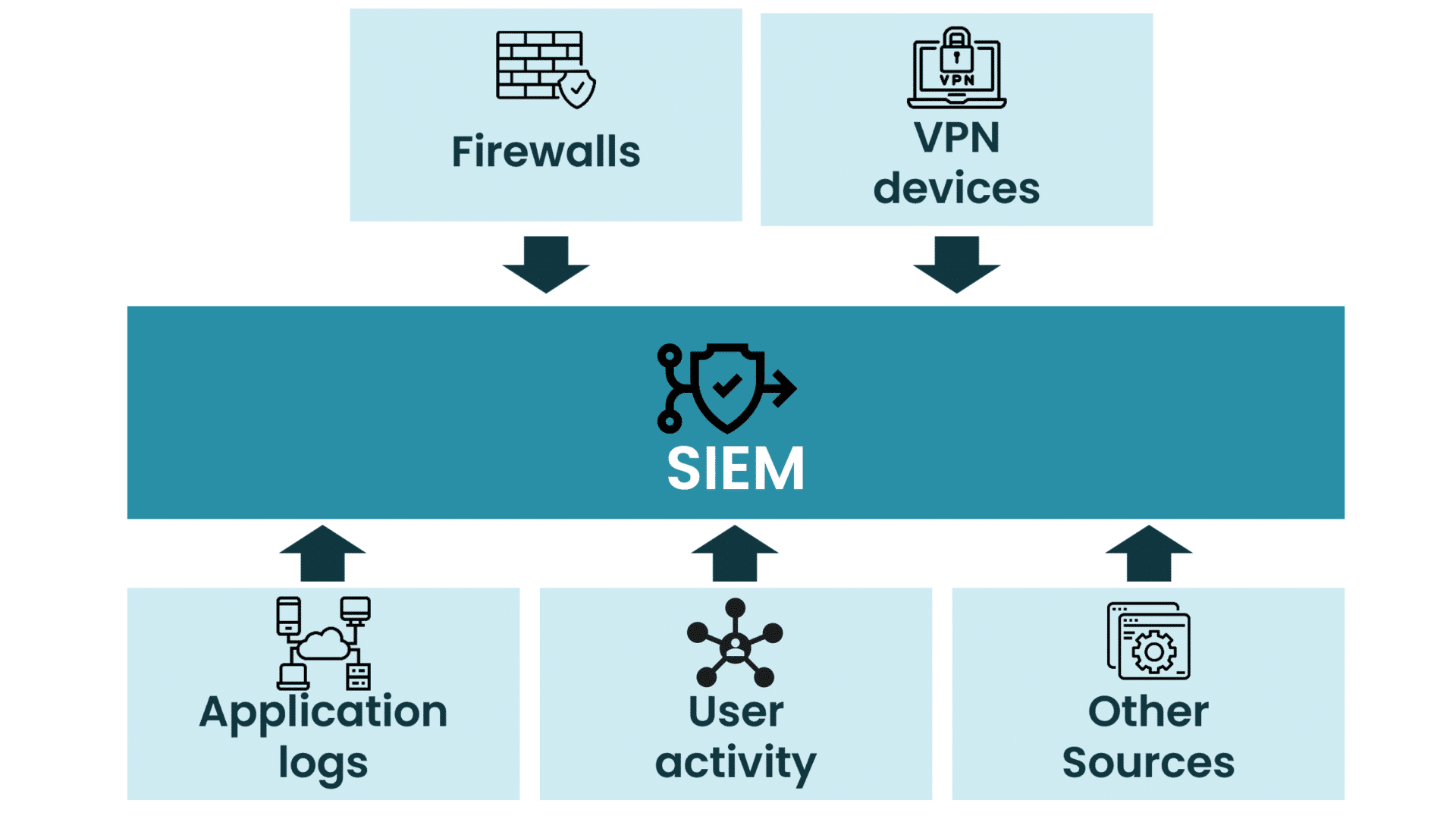

SIEM fungerar som den centrala plattformen för att samla in, korrelera och analysera säkerhetsdata från många olika källor.

Genom att kombinera loggar från exempelvis servrar, nätverk, applikationer och identitetssystem möjliggör SIEM exempelvis realtidsövervakning, hotdetektion och incidenthantering.

SIEM är därmed navet i säkerhetsarbetet och den komponent som gör loggbaserad detektion möjlig i större skala.

SOAR (Security Orchestration, Automation and Response)

SOAR fokuserar på vad som händer efter att ett hot har upptäckts.

Med hjälp av automatisering och fördefinierade arbetsflöden (playbooks) kan SOAR hantera och prioritera larm, automatisera responsåtgärder och effektivisera säkerhetsteamets arbete.

I praktiken används SOAR ofta tillsammans med SIEM:

- SIEM används för att upptäcka hot

- SOAR används för respons och åtgärder

Att förstå dessa olika roller är viktigt för att kunna bygga en effektiv och skalbar säkerhetsstrategi.

När loggbaserad detektion är som mest effektiv

SIEM är särskilt värdefullt i miljöer där EDR- eller XDR-lösningar inte kan implementeras, till exempel i äldre system eller specialiserade miljöer.

Loggbaserad detektion fungerar också som ett viktigt komplement till andra detektionsmetoder för exempelvis cloud, identiteter eller nätverk. Genom att samla in och analysera loggdata från flera källor kan organisationen få en bredare och mer komplett bild av vad som händer i miljön.

Det är vanligt att organisationer kontinuerligt utvecklar sina detektionsregler baserat på en kombination av interna och externa datakällor, såsom:

- Incidentutredningar

- Hotunderrättelser (threat intelligence)

- Säkerhetstester och red team-övningar

- Drift- och infrastrukturinsikter

Detta säkerställer att detektionen är uppdaterad och relevant i förhållande till aktuella hot.

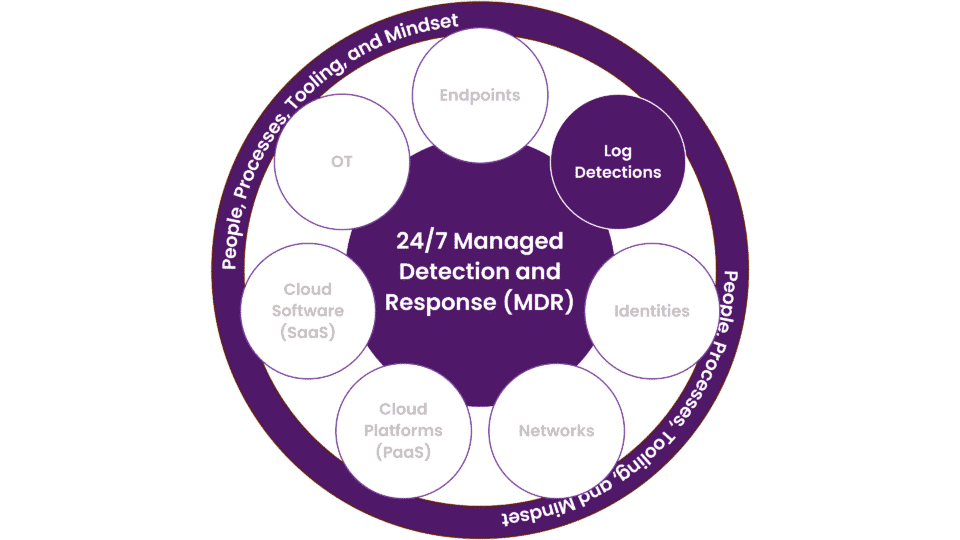

Managed Detection and Response (MDR)

I många organisationer används Managed Detection and Response (MDR) för att stärka säkerhetsförmågan utan att behöva bygga upp en egen fullt bemannad SOC-funktion.

Som en del av en MDR-leverans får er organisation hjälp att:

- Implementera detektionsförmåga i SIEM

- Prioritera relevanta loggkällor

- Upprätthålla och vidareutveckla detektionsförmågor

Målet är att skapa en effektiv och kontinuerligt förbättrad förmåga att upptäcka och hantera hot, anpassad till organisationens specifika miljö.

Vanliga loggkällor

I de flesta IT-miljöer genereras mycket stora mängder loggar, och det är sällan ekonomiskt försvarbart att lagra allt. Därför fokuserar man vanligtvis på de mest säkerhetsrelevanta källorna:

- Brandväggar

- VPN-enheter

- Applikationsloggar

- Användaraktivitet

- Övriga relevanta källor

Plattformar

Många SOC-team stödjer flera olika SIEM-plattformar. Några vanligt förekommande är:

- Microsoft Sentinel

- CrowdStrike Falcon LogScale (Humio)

- Splunk Enterprise

- Google Chronicle SIEM

Loggdetektion vs. logghantering

Loghantering fokuserar på att samla in, lagra och organisera loggar från olika system, applikationer och nätverksenheter så att data blir sökbar och användbar över tid. Det handlar om struktur, lagring, efterlevnad och effektiv åtkomst till historisk information. Log Detection, å andra sidan, använder dessa loggar för att aktivt identifiera avvikelser, hot eller misstänkt beteende i realtid eller nära realtid, ofta med hjälp av regler, signaturer eller beteendeanalys.

Medan logghantering skapar grunden genom att säkerställa att rätt data finns tillgänglig, är log detection det analytiska lagret som omvandlar denna data till konkreta säkerhetsinsikter och larm.

Den viktigaste skillnaden mellan tjänster för logghantering och loggbaserad detektion handlar om ansvar och omfång:

- Vid logghantering byggs förmågan att samla, lagra och organisera loggar, men sedan är det organisationen själv som sätter upp och driver lösningen

- Vid loggbaserad detektion används denna grund för att sedan implementera och driva löpande säkerhetsdetektion

Andra vanligt förekommande loggkällor

Som nämnts tidigare är antalet möjliga loggkällor i praktiken mycket stort.

Vissa loggar är särskilt värdefulla för forensisk analys, men behöver inte alltid integreras i ett SIEM. I många fall räcker andra logghanteringslösningar, vilket kan vara mer kostnadseffektivt beroende på användningsområde.

Exempel på sådana loggkällor är:

- Active Directory (t.ex. via Defender for Identity)

- Lokala loggar från specialiserade system eller enheter

- Applikationsloggar (särskilt internetexponerade eller känsliga system)

- Azure Active Directory (audit, inloggningar, riskhändelser)

- Azure Activity Logs

- Azure AD Connect Health (inkl. AD FS)

- Azure Identity Protection

- Privileged Identity Management (PIM)

- Lagrings- och backup-loggar

- Containerplattformar (Kubernetes, Docker m.fl.)

- Databaser

- DHCP och DNS

- Nätverks- och identitetssystem

- Office 365 Unified Audit Logs

- Proxyer och fjärråtkomstlösningar

- Sårbarhetsskannrar och asset management-system

- MDM (t.ex. Intune)

- Virtualisering och lagring

- Webservrar och WAF

- WiFi

Detta är en omfattande lista och alla loggkällor är inte relevanta för alla organisationer. Valet bör baseras på den specifika miljön, hotbilden och de problem som behöver lösas.

För att uppnå bästa effekt bör loggstrategin utformas utifrån verksamhetens behov, där rätt data samlas in, analyseras och används för att stärka säkerheten på ett kostnadseffektivt sätt.